Сертификат клиентской аутентификации. Что значит аутентификация. Причины возникновения SSL-ошибки

Вот типичный вопрос:

Ошибка 107 выскакивает при заходе на https://vk.com/ . При попытке авторизоваться, возникает сообщение: "Не удается пройти авторизацию по защищенному соединению. Чаще всего это происходит, когда на Вашем компьютере установлена неправильная текущая дата и время. Пожалуйста, проверьте настройки даты и времени в системе и перезапустите браузер."

Дата и время в норме. Файл hosts тоже в норме. Вирусов нет. Переустановка Chrome не помогла.

Здесь предлагается как исправить SSL ошибку подключения соединения к vk.com или другим сайтам. Например, не удается создать безопасное соединение с сервером. На сервере могла возникнуть проблема, или необходим сертификат клиентской аутентификации, который у вас отсутствует и выдается:

Ошибка 107 (net::ERR_SSL_PROTOCOL_ERROR): Ошибка протокола SSL.

Такие ошибки ssl вк или ошибка ssl yandex, google могут часто возникать, если не решите некоторые проблемы. Вот некоторые рекомендации для устранения ошибки, связанной с протоколом SSL. Итак, если вы столкнулись с ошибкой SSL попробуйте выполнить эти шаги:

- Проверьте верно ли установлена дата и время на компьютере.

- В настройках антивируса попробуйте временно отключить проверку протокола HTTPS

- Если проблема возникла на ОС Windows XP SP2, обновите её до SP3.

Ошибка протокола SSL часто такое бывает с антивирусом Eset Smart Security 5, который некорректно проводит фильтрацию протокола https. Необходимо отключить проверку https и все должно заработать.

Если с SSL на сайте все нормально, то, скорее всего, проблема в том, что касперcкий или перехватывают SSL-соединения, после чего проксируют их браузеру, используя свой кривой сертификат. Нормальный браузер при этом выдаст ошибку, предупреждая о MITM-атаке. Следует попробовать отключить проверку SSL-соединений.

Зачастую при ошибке SSL работать отказываются все установленные браузеры. Единственный выход - это пользоваться стандартным IE, который в 90% случаев не выдаёт такой ошибки. Данный браузер можно использовать, пока не будет найдено решение проблемы. Простыми словами, SSL-ошибка свидетельствует о том, что невозможно установить соединение с сервером по некоторым причинам.

Как отмечали выше, нужно проверить настройки своего антивируса, поскольку именно он может блокировать подключения, из-за чего и возникают все проблемы. Возможно, вам нужно будет добавить браузер в исключения и установить менее жесткий контроль входящего и исходящего трафика.

- Проверить настройки брандмауэра. Если нужно, понизить уровень защиты.

- Еще в Google ошибка SSL-подключения может возникать тогда, когда у вас отсутствует антивирусная программа и система заражена. В принципе, решается это либо переустановкой ОС, либо сканированием системы на поиск заражённых файлов.

- Сбились настройки времени. Следовательно, на сервере обнаруживается несоответствие, а подключение определяется как ненадёжное или незащищённое.

- Устаревший браузер - тоже причина ошибки SSL.

| ДОПОЛНИТЕЛЬНЫЕ ССЫЛКИ по теме |

-

Как восстановить пароль доступа к анкете на МАМБА знакомства, не могу зайти на сайт знакомства mamba.ru. Блокировка анкеты по ip-адресу вследствие нарушения соглашения. Адрес техподдержки. -

Это необходимо знать, например, для организации xml-поиска на Яндексе. Там указывается АйПи IP адрес вашего сервера, с которого идут запросы на поиск.

Протоколы открытых ключей позволяют устанавливать авторизованные шифруемые связи между узлами внутренних сетей и в интернете. Существуют три модели аутентификации, проводимой в этих протоколах; они используются как по отдельности, так и в комбинации.

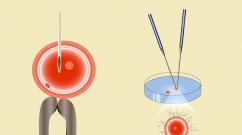

- Аутентификация клиента . Позволяет серверу Windows 2000 VPN или веб-серверу IIS идентифицировать пользователя с использованием стандартных методов шифрования на открытом ключе. Осуществляет проверку подлинности сертификата клиента и общего ID, а также проверку того, что эти данные сгенерированы бюро сертификатов, корневой сертификат которого установлен в перечне доверенных CA. Эта проверка очень важна, если сервером является банк, который передает конфиденциальную финансовую информацию клиенту и должен подтвердить личность получателя. На рисунке 8.1 отображен процесс аутентификации.

- Аутентификация сервера . Позволяет клиенту VPN или браузеру клиента SSL/TLS подтверждать идентичность сервера, проверяя правильность сертификата сервера и идентификатора ID, а также то, что сертификаты выпущены бюро сертификатов (CA), корневой сертификат которого присутствует в перечне доверенных CA клиента. Это подтверждение имеет важное значение для пользователя веб-сайта, который отправляет номер кредитной карты через сеть и хочет удостовериться в том, что это именно тот сервер, который ему нужен.

- Взаимная аутентификация . Позволяет клиенту и серверу авторизовать друг друга единовременно. Взаимная аутентификация требует, чтобы клиент и сервер имели цифровые сертификаты и соответствующие корневые сертификаты CA в перечнях доверенных CA.

Большая часть коммерческих CA, таких как Verisign, встроены в браузеры Netscape и Microsoft как корневые сертификаты по умолчанию. Пользователям и менеджерам сети не нужно устанавливать сертификаты, аутентификация сервера работает автоматически. Если организация выступает в роли своего собственного бюро сертификатов, то необходимо дополнительно установить корневой сертификат во всех браузерах компьютеров-клиентов интранет-сети и предоставить соответствующие инструкции.

На рисунке 8.1 показано, как работает аутентификация SSL/TLS. На практике в большей части веб-сайтов используется только серверная аутентификация с помощью цифрового сертификата, так как распространение клиентских сертификатов среди всех посетителей сайта представляет собой огромную работу (это сделать несколько легче, если клиенты объединены в сеть интранет).

Аргументом против использования сертификатов на компьютерах-клиентах является то, что при этом система открывается для потенциальных словарных атак. Клиент с браузером аутентифицирует сервер методами открытого ключа, но сервер просто использует пароли для аутентификации своих клиентов, поэтому хакер может выполнить атаку посредством угадывания пароля. Руководство компаний, не использующих сертификаты, считает, что цена разработки выше, чем реальная угроза; как и большая часть бизнес-решений, данное утверждение основывается на экономическом факторе.

Практически каждый пользователь сталкивался с множеством проблем в браузере. Одна из таких неполадок - SSL-подключения, которая не позволяет просматривать нужные страницы. Давайте же разберёмся со всеми способами устранения подобной проблемы.

Первый этап

Итак, для начала нужно определиться, что это за неполадка, откуда она берётся, а уже потом искать способы её устранения. Если на вашем компьютере при попытке подключения к какой-либо странице в интернете через браузер появляется ошибка SSL-подключения, то это свидетельствует о том, что неполадка вызвана несоответствием в системе. Следовательно, это нужно исправить, но, как показывает практика, сделать это не так просто, как может показаться на первый взгляд.

Зачастую работать отказываются все установленные браузеры. Единственный выход - это пользоваться стандартным IE, который в 90% случаев не выдаёт такой ошибки. Данный браузер можно использовать, пока не будет найдено решение проблемы. Простыми словами, SSL-ошибка свидетельствует о том, что невозможно установить соединение с сервером по некоторым причинам. Давайте же разберёмся, из-за чего появляется подобного рода проблема.

Причины возникновения SSL-ошибки

Итак, зачастую есть всего несколько способов узнать, что же именно мешает нормально войти в интернет. Так, первым делом нужно проверить настройки своего антивируса, поскольку именно он может блокировать подключения, из-за чего и возникают все проблемы. Возможно, вам нужно будет добавить браузер в исключения и установить менее жесткий контроль входящего и исходящего трафика. Также рекомендуется проверить Если нужно, понизить уровень защиты.

Еще в Google ошибка SSL-подключения может возникать тогда, когда у вас отсутствует антивирусная программа и система заражена. В принципе, решается это либо переустановкой ОС, либо сканированием системы на поиск заражённых файлов. Также обратите внимание на то, что, возможно, у вас сбились настройки времени. Следовательно, на сервере обнаруживается несоответствие, а подключение определяется как ненадёжное или незащищённое. Еще одна типичная причина - это устаревший браузер.

Ошибка подключения SSL origin

Если вы любите играть в хорошие игры на компьютере и покупаете их через интернет, то чаще всего такой продукт требует активации. Несмотря на то, что это минутный процесс, для вас он может стать настоящей головной болью из-за сбоя протокола SSL. При этом подробный текст ошибки может выглядеть по-разному. Например: «необходим сертификат клиентской аутентификации» или «SSL_ERROR_PROTOCOL». Всё исправить можно следующим образом.

Заходим в антивирус, если, конечно, он имеется. Далее идём в настройки, если быть точнее, нам нужна строка «фильтрация протокола https». Тут необходимо убрать галочку, то есть выключить. Перезагружаем компьютер и пробуем установить origin. Если всё прошло успешно, то Если нет, желательно установить игру с диска и попробовать просто ее обновить. Что еще может помочь, так это использование другого браузера, например, не Chrome, а Opera.

Ошибка SSL-подключения: устраняем проблему

Давайте разберёмся, что же делать, если появилась подобного рода проблема. Прежде всего, не нужно паниковать. Все не так и страшно и решается за несколько минут. Основная причина возникновения ошибки заключается в том, что, как было отмечено выше, Случается это по нескольким причинам. Одна из них - это севшая батарейка в BIOS. Её можно поменять, стоит она 40-50 рублей.

Также обращаем внимание на антивирус и список программ, находящихся в чёрном списке. Подключение этих приложений он будет блокировать. Стоит заметить, что нередко причиной возникновения проблемы может быть битый реестр. Большинство пользователей ломают голову над решением проблемы, но иногда бывает, что это вовсе не ошибка. Дело в том, что большинство браузеров позволяют включать и отключать поддержку файлов SSL. Достаточно найти в настройках нужный параметр и поставить галочку, после этого проблема должна решиться.

Включаем SSL и Cookie в браузере

В некоторых случаях наличие данного протокола не требуется. Но когда вы хотите воспользоваться Adsense-страницами, данный параметр должен быть включён. Это же касается и файлов Cookie. В принципе, для нормальной работы и отображения информации, в т.ч. и объявлений, нужен рабочий SSL. Итак, переходим к настройке браузера. Прежде всего, необходимо перейти в меню, а затем выбираем настройки.

Там вы должны увидеть вкладку «Дополнительные настройки», она-то нам и нужна. Следующий этап - это выбор пункта «Настройки контента», а после нужно зайти в «Личные данные». Перед нами будет меню под названием «Файлы Cookie». Заходим туда и устанавливаем флажок напротив пункта «Сохранение локальных данных». Закрываем вкладку и переходим в HTTPS/SSL. Тут нужно проделать аналогичную работу. Устанавливаем галочку напротив строчки «Проверять, не отозван ли сертификат с сервера». Если флажок не стоит, то работа SSL будет некорректной. Вот и всё, перезагружаем браузер и приступаем к работе.

Еще несколько простых способов решения проблемы

Если у вас нет времени для того, чтобы разбираться с настройками браузера или сканировать систему, то можно попробовать несколько раз подряд на которую вам нужно зайти. Вполне вероятно, что после этого информация будет частично отображена. Однако в дальнейшем вам нужно будет сделать всё по инструкции. Еще один выход - это сбросить настройки браузера на Default, то есть на стандартные. Это позволит включить/выключить все необходимые плагины и скрипты. Также рекомендуется почистить кэш, что иногда даёт положительный результат. Еще можно перейти в папку Windows, затем system 32, после чего - в drivers, чтобы найти там файл «etc». Последняя строчка должна выглядеть следующим образом: 127.0.0.1. Всё, что ниже данной надписи, нужно удалить. После этого в Google ошибка подключения SSL исчезнет.

Несколько важных моментов

Обратите внимание, что иногда сайты без надёжных или с просроченными сертификатами являются своего рода разносчика вирусов. В этом случае нормально увидеть окошко с надписью «ошибка подключения SSL».

Что делать, если всё же нужно посетить ресурс, спросите вы. Для этого необходимо продолжить соединение, подтвердив свое решение. В этом случае вы можете получить вирус себе на компьютер, что не есть хорошо. Хотя если у вас установлен то он выдаст вам соответствующее сообщение и автоматически заблокирует работу с вредоносным сайтом.

Теперь вы знаете, что такое ошибка подключения SSL. Как исправить её, мы тоже разобрались. Нужно сказать еще пару слов о том, что нужно периодически чистить Cookie в вашем браузере. Это позволит не только ускорить загрузку страниц, но и избавит вас от вышеописанной неполадки. Желательно хотя бы иногда проводить полное сканирование системы на наличие вирусов и подозрительных файлов.

Заключение

Вы должны понимать, что если у вас возникает подобного рода ошибка, то что-то с компьютером не так. Прежде всего, проверьте время. Если год, месяц или время суток не соответствует действительности, нужно все исправить. Для этого в трее рабочего стола вашей операционной системы кликаем несколько раз по часам и устанавливаем реальные значения. Как правило, это сразу же решает проблему. Если этого не случилось, идём в и смотрим, включена ли поддержка протокола SSL. Если всё так, как и должно быть, то, вероятнее всего, дело в антивирусной программе или вредоносном файле, который блокирует соединение. Удаление или перемещение в карантин должно помочь.

Аутентификация представляет собой процедуру проверки подлинности объекта или субъекта.

- Речь может идти о проверке подлинности пользователя с помощью сравнения пароля, им веденного, с шифром, сохраненным в базе данных.

- Аутентификацией называют и проверку контрольной суммы файла на соответствие сумме, которая была заявлена автором данного файла.

Что значит аутентификация

Аутентификация - эффективный способ удостовериться в подлинности и достоверности важных сообщений. Один из «исторических» примеров системы аутентификации - речевой пароль «Сим-сим, откройся!» в сказке про Али-Бабу и сорок разбойников.

Сегодня, учитывая активное развитие сетевых технологий, нет ничего удивительного в том, что автоматическая аутентификация применяется повсеместно.

Держатели банковских также постоянно имеют дело с аутентификацией, выступая в качестве субъекта аутентификации. Хозяином банковской системы аутентификации является, соответственно, сам банк, характеристики системы - персональный идентификатор и банковская , а в качестве механизма используется программное обеспечение, проверяющее характеристики (карту и идентификатор).

Аутентификация на основе сертификата

Аутентификация с использованием цифровых сертификатов - прекрасная альтернатива паролям, особенно, если речь идет о числе пользователей Сети, измеряемом в миллионах - в этом случае процедура предварительной регистрации пользователей, назначение и хранение паролей может превратиться в серьезную проблему.

Применение сертификатов не подразумевает хранения информации: сеть, дающая пользователю доступ к своим ресурсам, не сохраняет данные: пользователи сами предоставляют их в своих запросах в виде сертификатов, удостоверяющих их личность.

Аутентификацию на основе сертификатов можно сравнить с системой проверки на проходной большого предприятия: вахтер пропустит только тех, кто покажет ему пропуск с фотографией, подписью и печатью.

Единая система аутентификации

ЕСИА, единая система идентификации и аутентификации, представляет собой информационную систему РФ, которая дает санкционированный доступ субъектам к информации, содержащейся в информационных государственных системах. Среди основных функциональных возможностей ЕСИА можно выделить:

- аутентификацию и идентификацию пользователей;

- авторизацию уполномоченных лиц при доступе к функциям ЕСИА;

- управление идентификационными данными пользователей;

- ведение информации о полномочии пользователей.

Ошибка аутентификации

Учитывая тот факт, что аутентификация подразумевает под собой введение пароля, можно сделать вывод, что ошибка аутентификации с большой долей вероятности заключается в неправильно введенном пароле. Если система вам сообщает об ошибке аутентификации, проверьте правильность пароля, в частности, убедитесь в том, что используете нужный язык и раскладку.

Если вы убедились, что пароль правильный, но система продолжает настаивать на ошибке, значит, речь идет о сбое в Сети. В этом случае лучше не предпринимать самостоятельных действий, а обратиться к специалистам. Например, если речь идет о банкоматах, посмотрите на боковой панели оборудования информацию с номерами телефонов службы поддержки - позвоните по телефону и опишите свою проблему. Далее следуйте рекомендациям оператора.

Сертификат клиентской аутентификации

Клиентские сертификаты предназначаются для аутентификации владельца, если речь идет о защищенных клиент-серверных приложениях, или для применения в системах электронного документооборота во время создания и проверки ЭЦП (электронной цифровой подписи).

Строгий контроль достоверности информации в сертификате позволяет обеспечить максимально строгую криптографическую аутентификацию, что дает возможность подтвердить подпись владельца сертификата под электронными документами.

Изготовление и обслуживание клиентских сертификатов осуществляется на платной основе.

Остальные материалы цикла:

- Аутентификация клиентов в сетевых службах при помощи цифровых сертификатов — подведение итогов

В первой части серии постов про клиентскую аутентификацию при помощи сертификатов мы сделали вброс и поговорили об основных моментах этой темы. Мы поняли, что сертификаты всяко секурней, чем эти ваши пароли (если их правильно приготовить!). В этой части я предлагаю заняться теорией. Долгой, сложной, нудной, но необходимой. Сегодня теория будет состоять из изучения общего принципа работы аутентификации по сертификатам и как это выглядит в общении клиента и сервера.

Общая схема аутентификации по сертификатам

Когда пользователь аутентифицируется при помощи сертификата на веб-сайте, происходит примерно следующий процесс:

- Пользователь запрашивает доступ к некоторой сетевой службе;

- По запросу сервер посылает клиенту свой серверный сертификат (сертификат SSL). Клиент проверяет его на валидность. Если проверка провалилась, на этом всё заканчивается;

- Если проверка прошла успешно, клиент запрашивает доступ к ресурсам службы;

- Служба сконфигурирована на обязательную аутентификацию пользователя и отправляет клиенту доступные (на сервере) методы аутентификации. В нашем случае это требование клиентского сертификата;

- Клиент посылает на сервер публичную часть своего сертификата и некоторый объём подписанных клиентским сертификатом данных. Сервер проверяет клиентский сертификат на валидность. Если сертификат не прошёл проверку — разговор клиента и сервера на этом завершается. Если сертификат прошёл проверку, сервер пытается сопоставить (или ассоциировать) сертификат с учётной записью пользователя. Если сопоставление не удалось — разговор завершается.

- Если учётная запись найдена и сертификат удалось сопоставить с ней, сервер начинает установку защищённого канала. После установки этого канала, сервер предоставляет пользователю ресурсы в том объёме, в котором это позволяют списки доступа (ACL, например).

Я посчитал нужным немного развернуть последний пункт, чтобы вы понимали общее устройство этого канала (поскольку, у людей есть некоторые заблуждения на этот счёт):

- Клиент запрашивает установку безопасного канала;

- Сервер отвечает согласием и пересылает клиенту список поддерживаемых симметричных протоколов шифрования;

- Клиент посылает на сервер свой список протоколов симметричного шифрования;

- Клиент и сервер договариваются и выбирают наиболее подходящий протокол. Например, — Я умею DES и 3DES, а что умеешь ты? — А я умею только 3DES и AES. — Отлично, давай тогда использовать 3DES;

- Клиент на своей стороне генерирует сессионный симметричный ключ шифрования и шифрует его открытым ключом сертификата сервера. Этот процесс называется Key exchange. Как мы знаем, прочитать этот ключ сможет только веб сервер, т.к. только он владеет закрытым ключом, который ассоциирован с конкретным сертификатом SSL;

- После этого, все передаваемые данные шифруются именно этим сессионным ключом. Помните, что при передаче данных сертификаты уже не используются (а многие считают, что все данные шифруются открытыми ключами сертификатов). Сертификаты используются только при обновлении сессионного ключа (который периодически меняется).

Немного другой процесс происходит при интерактивном логоне или логоне на сервер терминалов посредством Remote Desktop при помощи смарт-карты.

Логон смарт-картой или PKINIT

Интерактивная аутентификация в Active Directory по сертификату не является самостоятельным механизмом. Как и всегда, основной протокол аутентификации в домене — Kerberos. Чтобы обеспечить взаимодействие между аутентификацией по смарт-карте и Керберосом, применяется нехитрый протокол PKINIT. PKINIT, в свою очередь, является лишь надстройкой над керберосом (или расширением протокола). Вот как он примерно работает:

Примечание: если у пользователя уже есть соответствующий сервисный тикет (TGS), выполняются только шаги 5 и 6.

- Пользователь вводит PIN от смарт-карты и посылает запрос AS-REQ на контроллер домена (он же Key Distribution Center — KDC). Этот запрос содержит преаутентификационные данные PA_PK_AS_REQ, которые, в свою очередь, содержат логонный сертификат и подписанная временная метка и опциональные атрибуты. В качестве опциональных атрибутов, клиент посылает список поддерживаемых алгоритмов, корневых CA, параметры Diffie-Hellman и т.д. Более детально структуру запроса (а там есть достаточно занятных вещей) можно найти в RFC 4556 §3.2.1 (пункт 5 на странице 12). В связи с этим (например, передача списка доверенных корневых CA от клиента на сервер) время логона смарт-картой будет значительно медленней, чем при связке логин/пароль. Плюс расходы на криптографические операции.

- Сервер KDC проверяет запрос и пробует ассоциировать полученный сертификат с учётной записью пользователя. Если сопоставление сертификата с учётной записью произошло успешно, KDC формирует ответ AS-REP, включая в него Ticket-Granting Ticket (TGT) и прочую необходимую информацию. Ответ подписывается сертификатом самого KDC (именно поэтому, при использовании смарт-карты для логона, сервер KDC должен иметь свой собственный сертификат (о нём мы поговорим в следующих статьях).

- Клиент проверяет этот ответ и проверяет подпись (вместе с сертификатом KDC). Если с ответом и сертификатом всё хорошо, клиент, на основе имеющегося TGT, генерирует Ticket Granting Service запрос — TGS-REQ для доступа к конкретной службе и отправляет его на KDC.

- KDC проверяет запрос TGS-REQ и в случае положительного вердикта формирует ответ Ticket-Granting Service (TGS-REP), включая в него всю необходимую информацию для интерактивного логона, включая все необходимые SID"ы и учётные данные для аутентификации при помощи NTLM.

- Клиент генерирует специальный токен GSS-API (