SSL-сертификаты Symantec. Google потеряла доверие к сертификатам Symantec

16.03.2016 | 01:59 Экономика

Теперь не нужно платить за DV (domain validated) TLS/SSL сертификаты (далее просто «TLS»). Компания Symantec, доминирующий игрок на рынке, собирается раздавать их в рамках программы партнерства с сервисами хостинга под названием Encryption Everywhere.

Бесплатный open-source центр сертификации Let’s Encrypt, находящийся в ведении Security Research Group Internet (ISRG), появился в Интернете в сентябре прошлого года. Недавно они выпустили свой миллионный сертификат.

Symantec, возможно, считает, что пользователи признают и доверяют имени Symantec больше, чем «Let’s Encrypt», но даже если это так, эти пользователи совершают ошибку. Независимо от того, кто выдает сертификат DV, он очень мало говорит о подлинности сайта.

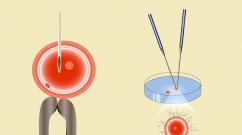

Сертификаты TLS выполняют две функции: предлагают открытый ключ для шифрования коммуникаций, а также обеспечивают проверку подлинности сайта. Шифрования всегда можно было выполнить с помощью самоподписанного сертификата, который вы можете сделать сами бесплатно. Проблема состоит в том, что современные браузеры выдают до 5-ти предупреждений при просмотре сайта, работающего с самоподписанным сертификатом, и заставляют вас клинкнуть несколько раз, чтобы убедиться, что вы осознаете, что делаете. Это странный подход, учитывая, что браузеры не раздражают вас, когда вы попадаете на сайт без каких-либо TLS-сертификатов.

Такой подход также предполагает, что DV-сертификат, выданный доверенным центром сертификации, демонстрирует значимый уровень аутентификации. Но так ли это? Да, но не в достаточно высокой степени, чтобы обычные пользователи, которые не озадачиваются тщательными проверками сертификатов сайта, чувствовали себя в безопасности. Наличие сертификата свидетельствует о том, что лицо, получившее сертификат, имело доступ к учетной записи электронной почты зарегистрированного административного контакта сайта. Тот факт, что любой человек может легко получить бесплатный DV сертификат от респектабельного Let’s Encrypt, а не от коммерческого центра сертификации, еще более ухудшает ситуацию.

Есть более сильные формы сертификатов TLS: OV (Organization Validation) и EV (Extended Validation). Для получения OV-сертификата, в дополнение к доказательству того, что заявитель имеет административный контроль над доменом, ЦС должен, в соответствии с основными требованиями CA/Browser Forum:

«проверить имя и адрес заявителя, используя надежные источники информации, такие как правительственное учреждение в юрисдикции правотворчества заявителя, существование или подтверждение из надежной базы данных третьей стороны. CA также подтверждает подлинность запроса сертификата через надежные средства связи с организацией (то есть они проверяют, что лицо, запрашивающее сертификат, является уполномоченным работником/агентом подписывающейся организации). Для получения сертификатов, выданных физическим лицам, СА проверяет идентичность индивида с использованием выпущенного правительством удостоверения личности с фотографией, которое проверяется для индикации изменений или фальсификации».

Что компания Symantec предоставила возможность выдавать сертификаты минимум четырем организациями, однако не смогла обеспечить необходимый уровень наблюдения за их деятельностью и соблюдением стандартов обслуживания. В результате компания Google инициировала «процедуру прекращения доверия» к Symantec-сертификатам.

Чтобы исправить возникшую проблему, в Symantec решили продать технологию и PKI компании DigiCert. В конце октября 2017 года сделка была закрыта . Под катом рассказываем о подробностях «прекращения доверия» к сертификатам Symantec и последствиях для пользователей.

Почему продали

При работе с SSL-сертификатами, центры сертификации (CA – certification authority) придерживаются регламента, консорциумом CA/Browser Forum , объединяющим разработчиков браузеров, операционных систем и PKI-приложений и корневые сертификационные центры. А весной прошлого года компания Google обвинила Symantec в несоблюдении этого регламента при выдаче сертификатов юридическим лицам.Как быть владельцам Symantec-сертификатов

Если сертификат «попадает под замену», его необходимо перевыпустить, чтобы посетителей вашего сайта не смущали оповещения Google о незащищенности ресурса. Мы предлагаем следовать этим правилам:- Если ваш SSL-сертификат куплен до 1 июня 2016 года, а срок его действия заканчивается после 14 марта 2018 года, то перевыпустить сертификат нужно до середины марта. В этот период выходит Chrome 66, и его пользователи будут получать уведомления от Google о небезопасности вашего ресурса.

- Если сертификат выдан в период с 1 июня 2016 года по 1 декабря 2017 года, то его нужно перевыпустить до 13 сентября 2018 года, то есть до выхода беты Chrome 70. Отметим, что если вы перевыпускали сертификат до 1 декабря прошлого года, вам придется заменить его повторно.

- Сертификаты, приобретенные уже после 1 декабря 2017 года, менять не требуется. Однако мы все же советуем следить за новостями в этой области, на случай возникновения непредвиденных обстоятельств.

В организации работы инфраструктуры, нарушениями при подготовке отчётности и злоупотреблениями , которые привели к выдаче сертификатов уровня EV (Extended Validation) без требуемых проверок, в настоящее время Google и Mozilla планируют процесс утраты доверия к сертификатам Symantec .

Компания Symantec согласилась с 1 декабря 2017 года ввести в строй новый процесс выдачи сертификатов, при котором компания не будет иметь своего корневого сертификата и будет выступать агентом другого удостоверяющего центра, выполняя роль SubCA (Subordinate Certificate Authority), работающего под внешним контролем (Managed CA). Сертификаты Symantec, выданные после 1 декабря 2017 года, не будут подпадать под блокировку и, судя по всему, продолжат работу.

В 2010 году Symantec за сумму в 1.28 млрд долларов приобрёл бизнес аутентификации у компании VeriSign, став, таким образом, одним из крупнейших удостоверяющих центров (с долей в 14% всех сертификатов в мире). Однако даже такие масштабы (и ожидаемые в связи с этим рост внимания к собственным инфраструктуре и процессам) не позволили компании вести бизнес полностью корректно, что привело, в конце концов, к множественным претензиям со стороны производителей браузеров.

В частности, очень острой оказалась ситуация с выдачей EV-сертификатов. Как известно, сертификаты уровня Extended Validation (EV) подтверждают заявленные параметры идентификации владельца, и, по правилам, для их получения требуется проведение проверки документов о принадлежности домена, а также физическое присутствие владельца ресурса. В случае Symantec подобная проверка не проводилась должным образом, т.е. нет гарантии, что полномочия владельца всегда проверялись. Весной 2017 года в Google обратили внимание на то, что Symantec предоставил доступ к инфраструктуре удостоверяющего центра как минимум четырём сторонним организациям, которым предоставлены полномочия по выдаче сертификатов. При этом компания Symantec не обеспечила должный уровень надзора за ними и допустила несоблюдение ими установленных стандартов обслуживания.

В ответ на запросы, компания Symantec также не могла предоставить в установленные сроки отчёты с разбором имевшихся инцидентов. В частности, исследователями безопасности было выявлено, что в январе 2017 удостоверяющим центром Symantec были сгенерированы 108 неправильно выданных сертификатов. Ранее, компания Symantec уже была вовлечена в скандал, связанный с выдачей сертификатов посторонним на чужие домены, в частности осенью 2015 года было уволено (ссылка на архивную копию страницы) несколько сотрудников, которые были уличены в выдаче тестовых сертификатов на домены (в том числе на домены google.com , gmail.com и gstatic.com ), без получения согласия владельцев доменов - неудивительно, таким образом, что Google отнеслась к ситуации без лишней сердечности.

Для того, чтобы сгладить последствия прекращения доверия к сертификатам Symantec и предоставить пользователям время обновить свои сертификаты, разработчики Chrome пошли на компромисс и согласились провести процесс поэтапно, дав Symantec возможность перестроить свои организационные процессы, устранить проблемы в инфраструктуре и перейти на новые корневые сертификаты.

Первый этап прекращения доверия запланирован на выпуск Chrome 66 , релиз которого ожидается 17 апреля 2018 года. На этом этапе будет утрачено доверие к сертификатам Symantec, выписанным до 1 июня 2016 года. Следует отметить, что в Mozilla обсуждается предложение по применению первого этапа блокировки, начиная с 1 декабря 2017 года, т.е. на четыре месяца раньше, но, скорее всего, окончательно будет утверждена дата близкая к апрелю 2018 года. Google также рассматривал возможность блокировки в октябрьском и декабрьском выпусках Chrome 62 и 63, но отложил блокировку до Chrome 66, приняв во внимание пожелания отрасли.

Полное прекращение поддержки сертификатов Symantec ожидается в Chrome 70 (запланирован на 23 октября 2018 года). Mozilla планирует полностью прекратить доверие к сертификатам Symantec в Firefox 63 (16 октября 2018) или 64 (27 ноября 2018). Для избежания проблем, сайтам, имеющим сертификаты Symantec, рекомендуется не затягивать с обновлением сертификата. Утрата доверия также затронет сертификаты удостоверяющих центров GeoTrust, Thawte и RapidSSL, которые были связаны цепочкой доверия с корневым сертификатом Symantec.

В дальнейшем Symantec сможет параллельно провести полную реструктуризацию своей инфраструктуры, устранив слабые места в текущей цепочке взаимодействия с подчинёнными организациями и партнёрами, которым делегированы права выдачи сертификатов. Symantec также не исключает возможность продажи подразделения, занимающегося выдачей сертификатов.

Вот так, компания, столько успешно умудрявшаяся продавать саму идею безопасности, уже не в первый раз оказывает в центре скандалов и проблем, связанных с предлагаемыми ею решениями.

Что делать, если вы купили сертификат у Symantec или у одной из связанных с ними компаний? Выполнить штатный перевыпуск сертификата у своего CA. При заказе напрямую это делается на сайте CA, при заказе через партнёра можно перевыпустить на сайте партнёра или на централизованном

1 декабря сертификаты группы Symantec начал выпускать удостоверяющий центр Digicert. Все купленные до этого дня SSL-сертификаты брендов Symantec, GeoTrust, Thawte и RapidSSL надо перевыпустить. Чем раньше, тем лучше. Весной 2018 года выйдет бета-версия, а осенью - стабильная версия браузера Chrome, где сайты с выпущенными до 1 декабря 2017 года сертификатами будут помечаться как небезопасные.

Google заботится о безопасности

SSL/TLS-сертификаты обеспечивают шифрованное соединение (HTTPS). Отдельные виды SSL могут также подтверждать деятельность владельца сайта. Защищенное соединение обязательно для ресурсов, собирающих какие-либо данные о пользователях. Без него Google Chrome оповещает пользователей о небезопасном соединении.

SSL-сертификаты выдают удостоверяющие центры. Правила выдачи определяются совместно с сообществом веб-браузера с открытым исходным кодом Chromium (куда входит Google, Яндекс и другие компании). Это же сообщество следит, чтобы правила соблюдались.

Google не доверяет Symantec

В марте 2017 года в Google сообщили о нарушении правил SSL-подразделением компании Symantec. Там сгенерировали ошибочные сертификаты, которые могли попасть к мошенникам. Но так как Symantec принадлежит около трети действующих сертификатов в интернете, в Google не стали разом считать их небезопасными, а придумали план постепенной утраты доверия. Его поддерживают и в Mozilla.

На фоне скандала бизнес Symantec по продаже SSL выкупила компания Digicert. Они изменили процесс выпуска, и с 1 декабря начали выдавать соответствующие требованиям сертификаты. Все SSL-сертификаты, полученные в Symantec до 1 декабря 2017 года, надо перевыпустить.

Что делать и когда

Группа Symantec включает бренды Symantec, GeoTrust, Thawte, RapidSSL. Если у вас один из этих сертификатов - его надо перевыпустить.

Время перевыпуска зависит от момента выхода версии Google Chrome, которая не будет поддерживать выданные Symantec сертификаты. Сначала блокирующее обновление выйдет для бета-версии, после - для стабильной. Бета-версией пользуется ограниченная аудитория, поэтому можно ориентироваться на стабильную.

Получили

Надо перевыпустить

Если срок действия вашего SSL-сертификата заканчивается раньше выхода версии Chrome - его не надо перевыпускать. Просто новый сертификат.

Как быстро проверить, надо что-то делать или нет

Для проверки используйте Chrome.

- Откройте свой сайт.

- Перейдите в меню Chrome - Дополнительные инструменты - Инструменты разработчика. В открывшемся окне выберите вкладку Безопасность (Security).

- Если увидите зеленую надпись “This page is secure (valid HTTPS)” - все хорошо. Если “This page is not secure” - перевыпустите сертификат.

Как перевыпустить сертификат

Перевыпуск сертификата бесплатный. Обратитесь за помощью к нам в чате на сайте или Личном кабинете , если приобретали сертификат в ISPsystem, или к своему удостоверяющему центру/реселлеру. Процедура повторяет процесс выпуска: надо подтвердить право на домен и пройти проверку центра сертификации.

Важно! После перевыпуска срок действия сертификата не меняется.

Защита поддоменов

Доступен частным лицам

Доступен для компаний

Шифрование

Подтверждение бизнес-уровня компании владельца

Поддержка IDN

Поднятие уровня шифрования для устаревших браузеров и браузеров не поддерживающих высокий уровень шифрования

Печать доверия

| Сертификат для подписи | Цена | |

|---|---|---|

| Symantec Codesign Аdobe АIR | от 25 875 р./год | |

| Symantec Codesign Microsoft Аuthenticode | от 25 875 р./год | |

| Symantec Codesign Office VBA | от 25 875 р./год | |

| Symantec Codesign SUN JAVA | от 25 875 р./год |

Простой способ попасть в топ Google!

Популярный поисковик изменил правила ранжирования: теперь сайты, использующие HTTPS-соединение, поднимаются выше в результатах поиска. Став обладателем SSL-сертификата Symantec , вы сможете не только надежно защитить свой сайт, но и привлечь намного больше пользователей.

Будущее интернета — за SSL.SSL-сертификат — уникальная цифровая подпись вашего сайта. Прежде всего, она обладает тремя наиболее важными и необходимыми функциями:

- Шифрует передаваемую информацию (логины, пароли, данные дебетовых карт и многое другое.

- Подтверждает подлинность ресурса. Таким образом он является гарантией того, что сайт принадлежит именно вам или вашей организации, а не мошенникам.

- Обеспечивает целостность передаваемых данных. То есть, тот факт, что при обмене информацией между сервером и браузером пользователя данные защищены от подмены.

Компания Symantec (VeriSign) является крупнейшим поставщиком SSL-сертификатов в мире, а также одним из популярнейших сертификационных центров среди ТОП-100 банков и ТОП-500 веб-сайтов. Сертификаты от Symantec (VeriSign) позволяют повысить эффективность бизнеса Вашего сайта. SSL сертификаты Symantec (VeriSign) — это элитный уровень сертификатов безопасности со стандартной и расширенной проверкой, который отлично подходит для крупных компаний, заботящихся о своей репутации. Сертификаты SSL «Симантек» столь востребованы ввиду наиболее высокого уровня доверия среди пользователей. Наличие SSL-сертификата не только обеспечит защиту информации, передаваемой между сайтом и клиентами, но и помогают подтвердить безопасность всего сайта в целом. Сайты, имеющие SSL-сертификаты от Symantec (VeriSign) пользуются максимальной степенью доверия: безопасность ссылки, безопасность сайта, безопасность сделки.

Почему вам стоит выбрать SSL-сертификат Symantec (VeriSign):

- Шифрование 40-256 бит, длина ключа подписи мин. 2048 бит;

- тип шифрования: RSA, DSA или ECC;

- хеширование SHA-2

- возможна расширенная проверка EV на русском языке

- динамическая печать защиты

В компании сайт у вас есть возможность подобрать себе наиболее подходящий SSL-сертификат от компании Symantec (VeriSign).